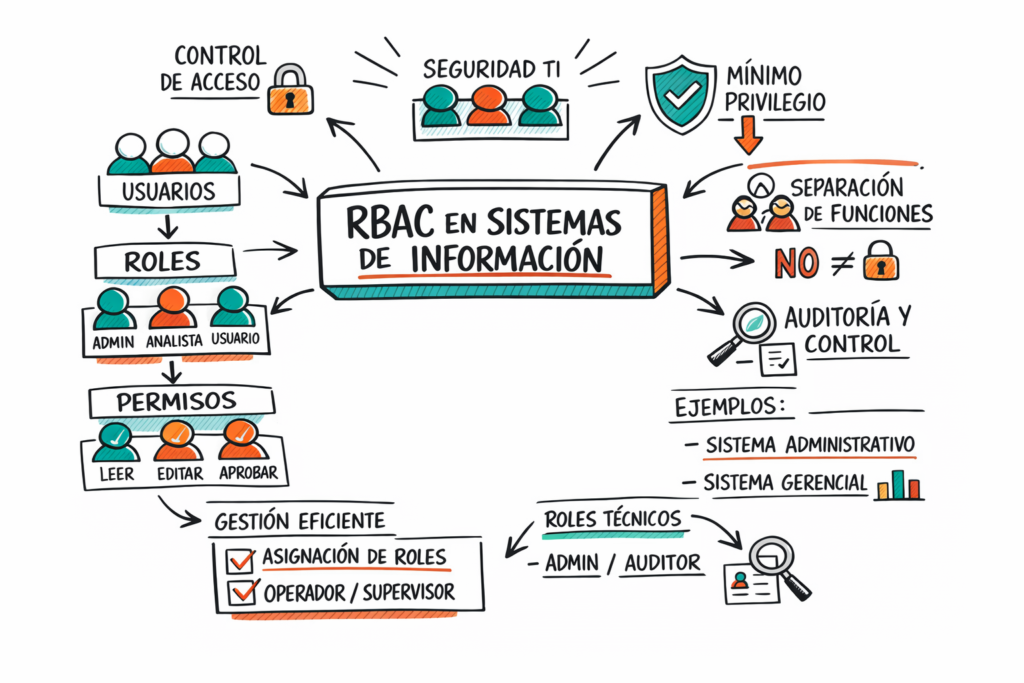

El RBAC (Role-Based Access Control) o Control de Acceso Basado en Roles es un modelo fundamental de seguridad en los sistemas de información. Desde la perspectiva de las Tecnologías de la Información (TI), RBAC define qué puede hacer un usuario dentro de un sistema en función del rol que ocupa, y no en función de permisos asignados de manera individual y aislada.

En términos simples: las personas no acceden directamente a los sistemas, acceden a través de roles, y esos roles concentran permisos previamente definidos.

¿Qué es RBAC desde TI?

RBAC es un mecanismo de control de acceso que vincula tres elementos clave:

- Usuarios: personas o cuentas que interactúan con el sistema.

- Roles: representaciones funcionales (por ejemplo, “Administrador”, “Analista”, “Usuario de consulta”).

- Permisos: acciones permitidas sobre recursos del sistema (leer, modificar, eliminar, aprobar, etc.).

Desde TI, el foco no está en la jerarquía organizacional formal, sino en las funciones que el sistema soporta y los riesgos asociados a cada acción.

¿Por qué RBAC es clave en los sistemas de información?

Desde una mirada tecnológica, RBAC permite:

- Reducir la complejidad de la administración de accesosEn lugar de asignar permisos usuario por usuario, se gestionan roles reutilizables.

- Aumentar la seguridad del sistemaSe aplica el principio de mínimo privilegio: cada rol tiene solo los permisos estrictamente necesarios.

- Facilitar auditorías y controles internosEs más simple revisar qué hace cada rol que analizar cientos de permisos individuales.

- Escalar los sistemas sin perder controlCuando la organización crece, RBAC evita configuraciones caóticas de accesos.

Asignación de perfiles y roles: ¿qué debe considerar TI?

Desde TI, la definición de roles no es solo una decisión administrativa, sino una decisión técnica y de seguridad. Algunos criterios clave son:

1. Función del sistema, no solo del puesto

Un mismo cargo administrativo puede requerir roles distintos en sistemas diferentes.

Ejemplo:

- En un sistema contable: Rol “Carga de comprobantes”.

- En un sistema de gestión documental: Rol “Lector con comentarios”.

2. Separación de funciones (Segregation of Duties)

Desde TI es crítico evitar que un mismo rol concentre acciones incompatibles.

Ejemplo:

- Un rol no debería crear un proveedor y aprobar pagos sobre ese mismo proveedor.

Esto reduce riesgos de fraude y errores operativos.

3. Roles técnicos vs. roles funcionales

Los sistemas suelen distinguir entre:

- Roles funcionales: ligados a procesos del negocio (operador, analista, supervisor).

- Roles técnicos: ligados a la administración del sistema (administrador, soporte, auditor).

Desde TI, mezclar ambos tipos en un mismo usuario es un riesgo.

Ejemplos prácticos de RBAC en sistemas de información

Ejemplo 1: Sistema de gestión administrativa

- Rol: Operador

- Cargar datos

- Editar registros propios

- No puede borrar ni aprobar

- Rol: Supervisor

- Validar y aprobar información

- Acceso a reportes

- No carga datos operativos

- Rol: Administrador TI

- Gestiona usuarios y roles

- No interviene en los datos del negocio

Ejemplo 2: Sistema de información gerencial

- Rol: Usuario de consulta

- Acceso solo lectura a indicadores

- Rol: Analista

- Acceso a datos agregados

- Exportación de información

- Rol: Auditor

- Acceso histórico

- Trazabilidad y logs

RBAC como componente del gobierno de TI

Desde la perspectiva de TI, RBAC no es solo una funcionalidad técnica, sino un pilar del:

- Gobierno de sistemas de información

- Control interno

- Gestión de riesgos tecnológicos

- Cumplimiento normativo

Un diseño incorrecto de roles puede generar brechas de seguridad, problemas de responsabilidad y fallas en los controles administrativos.

Idea clave para estudiantes de Administración

Aunque RBAC se implementa técnicamente, su correcta definición requiere comprender los procesos administrativos y los riesgos asociados. Por eso, los futuros licenciados en administración deben entender que:

La forma en que se asignan roles en los sistemas de información impacta directamente en la eficiencia, la seguridad y la transparencia de la organización.